Симметричное Шифрование

Разберемся, что такое симметричное шифрование; чем отличаются блочные шифры от потоковых; зачем нужен вектор иницилизации(IV); какие бывают режимы работы шифра; что делать с последним блоком....

Разберемся, что такое симметричное шифрование; чем отличаются блочные шифры от потоковых; зачем нужен вектор иницилизации(IV); какие бывают режимы работы шифра; что делать с последним блоком....

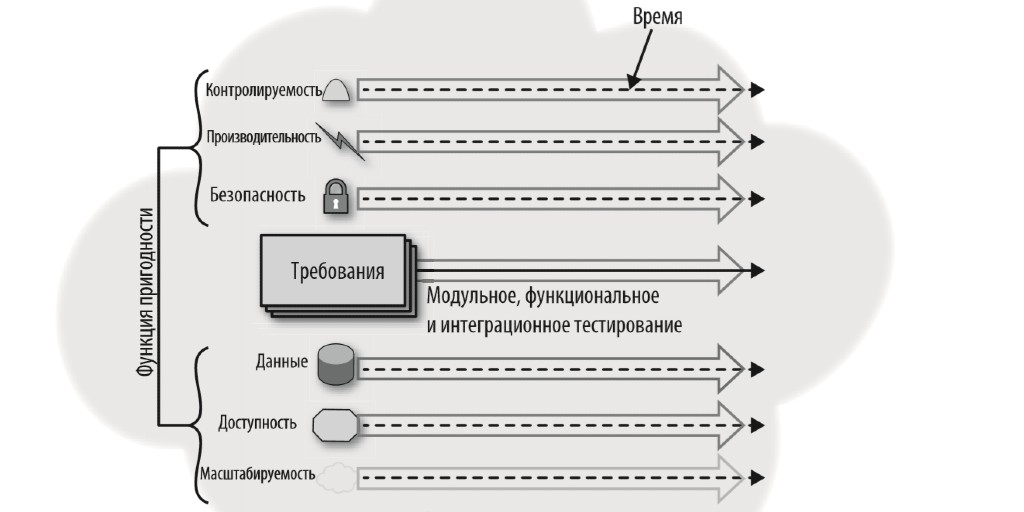

Заметки из книги Клеппмана "Высоконагруженные приложения". Зачем нужно распределять данные по разным нодам или даже ЦОДам; Чем отличается синхронная и асинхронная репликация; Как можно организовать реплкацию ведущего и ведомаго узла; Какие анамалии возможны при асинхронной репликации и какие гарантии можно дать....

Заметки о работе с основными командами в Linux. Все эти команды так или иначе работают с вводом/выводом и каналами. Поиск и манипуляция с текстом. grep, find, aws, sed, wc, ls, sort, head, tail, cut, past, uniq, date, seq, tac, diff, tr, rev...

Заметки про shell aka оболочка, environment aka окружение и его настройка, а также запуск дочерних процессов....

Сделаем из простых типов другие, составные и более сложные. Это и будут алгебраические типы данных....

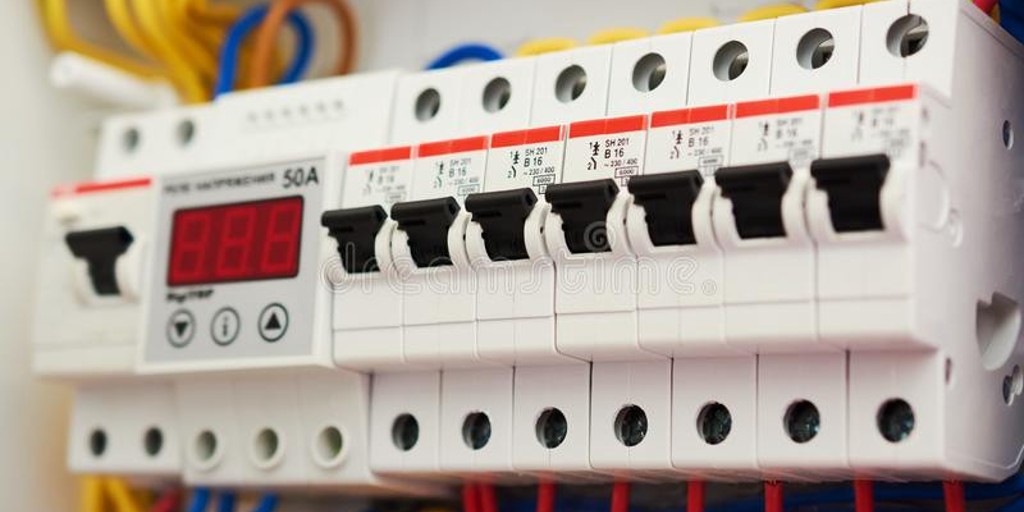

Circuit Breaker предотвращает попытки приложения выполнить операцию, которая скорее всего завершится неудачно, что позволяет продолжить работу дальше не тратя важные ресурсы, пока известно, что проблема не устранена....

Любое взаимодействие программных компонентов ненадежно. Вызываемый компонент может быть временно недоступен или возвращать различные ошибки....

Чем раньше будет обнаружена проблема, тем меньше усилий потребуется для ее разрешения...

Рассмотрим несколько примером Goroutine Leaks...

При работе с параллельным кодом существует несколько различных вариантов безопасной работы...